در طی هفتههای گذشته، حملاتی به وردپرس گزارش شده است که موجب ریدایرکت شدن آن به سایتهای مخرب میشود، این قبیل حملات که به Malware Redirects مشهور هستند ممکن است بلافاصله نمایان شده یا اینکه کشف آن زمان زیادی طول بکشد. در ادامه با بررسی های بیشتر این موضوع همراه ما باشید.

آسیبپذیریهایی که به تازگی در پلاگینهای تولید شده توسط NicDark وصله (patch) شدهاند ، با درخواستهای مشابه AJAX مورد سوء استفاده قرار گرفتهاند! در این حالت در افزونه یک عمل nopriv_ AJAX ثبت شده و حتی بازدیدکننده غیر مجاز هم میتواند تنظیمات وردپرس را دست بگیرد .در این درخواستها هر دو مورد key->value در تنظیمات وردپرس در دسترس بوده و مستقیما در دیتابیس اعمال میشود.

- تزریق جاوااسکریپت در فایلهای PHP

- ویرایش فایلهای JS

- تزریق اسکریپت در نوشته و برگه(دیتابیس)

- تزریق اسکریپت در widget (دیتابیس)

- ویرایش فایل htaccess.

راهکارهایی برای رفع مشکل ریدایرکت به سایتهای مخرب

قبل از انجام هر کاری از وردپرس (دیتابیس) بکاپ تهیه نمائید

wp_options را بررسی کنید چون هکرها معمولا نشانی وردپرس و نشانی سایت را با هم تغییر میدهند؛ البته گاهی هم ممکن است اسکریپتهای بیشتری در wp_posts یا wp_options تزریق شده باشد، که باید به دقت بررسی شود.

بسیاری از سایتهای آلوده شده از نسخههای قدیمی و منسوخ شده افزونه AAM استفاده میکردند

فایل function.php پوشه قالب را بررسی میکنیم که باید با کد اصلی وردپرس خام با نسخه یکسان برابر باشد.

وارد پوشه wp-includes شده و فایلهای زیر را حذف نمائید:

wp-vcd.php

wp-tmp.php

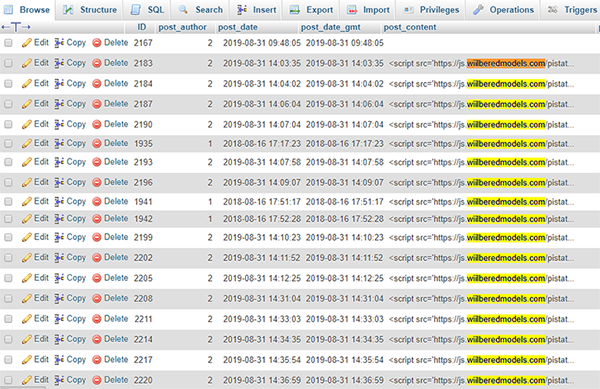

wp-feed.php

با استفاده از phpMYAdmin میتوان دیتابیس را بررسی کرد کافیست عبارات %wiilberedmodels% و %bullgoesdown%را جستجو کنید، احتمالا در نوشتهها یا صفحات وردپرس یا حتی تصاویر موجود در کتابخانه بتوانید اسکریپتهای مخرب را پیدا کنید،پیشنهاد میکنیم از ستون post_content در جدول wp_posts شروع کنید ،البته توجه داشته باشید که آدرس سایت بدافزار را در جدول wp_options هم میتوانید پیدا کنید (home و site url)

اگر جستجو به این شکل در سایت و دیتابیس برای شما سخت است میتوانید از سایت Aw Snap استفاده نمائید که شامل ابزارهایی برای چاپ کد صفحات و تجزیه و تحلیل است؛ از این طریق باید بتوانید اسکریپتهای مورد استفاده و کلمات کلیدی مربوط به دامنههای اسپم را پیدا نمائید.

در آخر هم کش wp-rocket یا هر افزونه کش دیگری که نصب شده را حذف نموده ، رمزعبورها را تغییر دهید، پوستههای بلا استفاده را حذف کرده و پلاگینهای رایگان را به جدیدترین نسخه آپدیت نمائید. (فراموش نکنید رمز جدید دیتابیس را در wp-config جایگزین کنید)

سایت را در حالت incognito مرورگر بررسی کرده و از پاکسازی آن مطمئن شوید.